En plein été 2014, une bénévole avec qui je travaille m’a apporté un livre incroyable avec le souhait que je lui explicite une partie des thématiques abordées. L’occasion pour moi d’assembler quelques extraits choisis, augmentés par quelques sources complémentaires dans un ensemble à vocation de vulgarisation sur le logiciel libre et les courants de pensée qui lui sont liés.

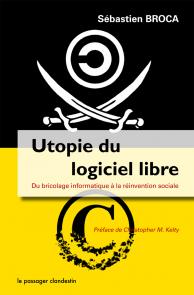

“Utopie du logiciel libre” de Sébastien Broca est sûrement ce que j’ai lu de mieux autour du logiciel libre depuis bien longtemps. L’auteur y aborde aussi bien l’histoire du mouvement que ses évolutions récentes (“free hardware” et lutte politique). Il approfondit également au sein de l’ouvrage l’aspect philosophique de la mouvance, prônant une transformation sociale mettant fin à l’aliénation et à l’exploitation des ouvriers. Mais, comme nous le verrons plus tard, cet aspect a tendance à s’effacer face au marketing victorieux de l’open source.

Pour ma part ,j’ai rencontré le logiciel libre au début des années 2000. Ce qui m’a intéressé dans un premier temps fut la gratuité des “produits” proposés. Puis l’esprit du libre m’a pénétré. Je pense que c’est la suite Mozilla, puis Firefox qui m’ont fait m’intéresser plus profondément à la philosophie du libre. En effet, à l’époque, l’infâme Internet Explorer n’était pas un modèle de vertu dans le respect des normes de programmation Web. Firefox nous a montré la voie vers un monde meilleur, inter-opérable, respecteux des codes, des utilisateurs et de leurs données. A l’aube de 2004, la déferlante des blogs et des forums m’a fait sombrer dans l’enivrante dynamique communautaire qui se massifiait. Linux, Thunderbird, Dotclear, phpBB et le quatuor LAMP étaient à l’époque, pour moi, les icônes de cette mouvance.

Pour ma part ,j’ai rencontré le logiciel libre au début des années 2000. Ce qui m’a intéressé dans un premier temps fut la gratuité des “produits” proposés. Puis l’esprit du libre m’a pénétré. Je pense que c’est la suite Mozilla, puis Firefox qui m’ont fait m’intéresser plus profondément à la philosophie du libre. En effet, à l’époque, l’infâme Internet Explorer n’était pas un modèle de vertu dans le respect des normes de programmation Web. Firefox nous a montré la voie vers un monde meilleur, inter-opérable, respecteux des codes, des utilisateurs et de leurs données. A l’aube de 2004, la déferlante des blogs et des forums m’a fait sombrer dans l’enivrante dynamique communautaire qui se massifiait. Linux, Thunderbird, Dotclear, phpBB et le quatuor LAMP étaient à l’époque, pour moi, les icônes de cette mouvance.

Je me considère aujourd’hui comme un libriste-traître (à l’image de l’expression “sociale traître” qui circule dans les conventions du Parti Socialiste français) : même si une majorité des outils que j’utilise est produite sous licence libre, je ne suis pas prêt à me détacher de certains logiciels propriétaires qui ont pour moi une ergonomie et une facilité d’utilisation bien supérieures à leurs concurrents libres.

Au commencement, le Golem

Pour celles et ceux qui sont le moins familiarisés avec le fonctionnement d’un ordinateur, la légende du “Golem de Prague” permet, me semble-t-il, d’appréhender les 2 éléments principaux de cette machine : le matériel et le logiciel.

Comme l’écrit Michel Faucheu en 20071 :

“L’histoire du Golem connaît plusieurs versions. Dans la version polonaise, relayée par Jakob Grimm (Entstehung der Verlagspoesie, 1808), Achim von Arnim (Elisabeth d’Egypte, 1812) ou Clemens Brentano (Erklärung der sogennanten, 1814), le Golem est créé par le rabbin de Chelm qui trace sur le front de la créature d’argile le mot Emeth (« vérité »). Le mot Emeth anime le Golem. Lorsqu’ est retranchée la lettre Aleph, demeure le mot Meth (« mort ») : le Golem s’effondre alors.

“L’histoire du Golem connaît plusieurs versions. Dans la version polonaise, relayée par Jakob Grimm (Entstehung der Verlagspoesie, 1808), Achim von Arnim (Elisabeth d’Egypte, 1812) ou Clemens Brentano (Erklärung der sogennanten, 1814), le Golem est créé par le rabbin de Chelm qui trace sur le front de la créature d’argile le mot Emeth (« vérité »). Le mot Emeth anime le Golem. Lorsqu’ est retranchée la lettre Aleph, demeure le mot Meth (« mort ») : le Golem s’effondre alors.

Dans la version pragoise, parue au XVIIIe siècle et diffusée en 1837 par Berthold Auerbach dans Spinoza ou par le journaliste Franz Klutshak, le Golem est créé par le rabbin Loew de Prague (l5l3-l6l0) selon une procédure magique un peu différente. Au terme de sa création, le rabbin Loew place dans la bouche du Golem une feuille de papier portant le nom mystérieux et ineffable de Dieu, car le pouvoir de donner forme à l’informe et d’animer la matière n’est qu’un reflet du pouvoir divin.

C’est cette version que reprend Gustav Meyrinck dans le célèbre roman le Golem paru en 1915. « C’est alors que, dans le secret de la mémoire, se réveille en moi la légende du fantomatique Golem, de cet homme artificiellement créé auquel un rabbin expert en kabbalistique donna forme un jour ici même, dans le ghetto, à partir de la substance élémentaire, et conféra une existence d’automate dépourvue de toute pensée, en insérant dans sa mâchoire une formule chiffrée magique. » (Meyrinck, 2003, p.58)”.

On retrouve donc au travers de cette histoire la partie matérielle de la machine représentée par la sculpture humanoïde d’argile et le code informatique donnant vie au device par l’incantation magique.

On retrouvera cette construction intellectuelle lors de mise au point des premiers ordinateurs, et ce, en partie à cause de l’histoire personnelle de Norber Wiener. Père de la cybernétique, l’homme est également à l’origine de la théorie de la communication et un proche de John von Neumann, père de l’architecture des ordinateurs !

“Alors qu’il a quinze ans et qu’il est à l’université, Wiener met au jour un mensonge familial. Il entend un jour un de ses enseignants parler à son père du fameux ancêtre de la famille Wiener: le rabbin Moïse Maimonide. Son père confirme la rumeur tout en émettant des doutes sur la véracité de la filiation. Ce jour-là, non seulement Wiener découvre qu’il est juif, mais en plus que sa famille le lui a délibérément dissimulé.

En effet, on entretenait chez les Wiener une sorte «d’antisémitisme juif» (la formulation est de Wiener) fréquent à l’époque dans certaines familles agnostiques d’origine juive. Pourtant, il se demande comment il avait pu l’ignorer, alors qu’il se souvenait par exemple avoir vu une lettre de sa grand-mère comporter des caractères hébraïques. De même, il se souvient avoir entendu sa mère nier que son nom de jeune fille «Kahn » était une version germanique de Cohen alors que ses cousins disaient qu’elle était juive. Magré les indices, le secret parental lui a interdit de prendre conscience des origines de sa famille.

« Une tentative malheureuse de me dissimuler mes origines juives, combinée à la souffrance causée par un antisémitisme juif de ma famille ont contribué à faire de ma judéité un poids plus important qu’il n’aurait du l’être dans ma vie. » (Wiener, 1953)”2

« Une tentative malheureuse de me dissimuler mes origines juives, combinée à la souffrance causée par un antisémitisme juif de ma famille ont contribué à faire de ma judéité un poids plus important qu’il n’aurait du l’être dans ma vie. » (Wiener, 1953)”2

Associer Wiener et le Golem n’est pas dénué de sens : lors d’une allocution en juin 1965 fêtant le déploiement du nouvel ordinateur du docteur Haïm Pekeris, Gershom Scholem donne solennellement le nom de Golem à la machine. Il fait, en outre, du rabbin Loew l’ancêtre spirituel de Norbert Wiener : «Il faut rappeler aussi que le rabbin Loew fut l’ancêtre spirituel de deux autres juifs, Johann Von Neumann et Norbert Wiener, qui contribuèrent plus que quiconque à l’entreprise de magie d’où est sorti le Golem moderne. En ce jour, nous avons le privilège de célébrer la naissance de la dernière incarnation de cette entreprise de magie, le Golem de Rehovot. Oui, en vérité, le Golem de Rehovot pourrait bien être la réplique du Golem de Prague. » (Scholem, 1974, p.472-473)”3.

L’histoire du Golem s’est mal terminée, avec la destruction du ghetto juif de Prague et, selon les versions, la mort du rabbin et/ou la destruction du “monstre d’argile”.

Mais le monde de l’informatique quant à lui, par le prisme du logiciel, offre de belles perspectives avec un contrôle accru et une meilleure compréhension des outils qui nous entourent et parfois nous asservissent.

L’avènement de la micro-informatique

A la grande époque de l’informatique, celle d’avant la grande transformation initiée durant les années 70, le logiciel n’avait que peu de valeur face aux prix astronomiques du matériel, dans un marché qui était plutôt réduit.

“Il était économiquement rationnel que les logiciels soient fournis gratuitement ou à bas coût, sous une forme qui en permette la modification (c’est-à-dire avec le code source). Ils étaient considérés « comme une forme de garniture offerte par les fabricants pour donner plus de saveur à leurs coûteux systèmes informatiques ». La gratuité et l’ouverture favorisaient les améliorations techniques et ne représentaient pas véritablement de manque à gagner en l’absence d’une industrie du logiciel autonome. Dans une économie de l’informatique reposant sur la vente de hardware et sur un système de distribution centralisé, de meilleurs softwares ne pouvaient qu’aider à écouler plus de machines. IBM intégrait ainsi à ses logiciels les modifications les plus utiles faites par les utilisateurs. L’entreprise renforçait de la sorte la captivité de ses clients, prévenait l’émergence d’éditeurs de logiciels indépendants, et consolidait sa position quasi hégémonique dans un marché où les coûts d’entrée étaient prohibitifs”4.

Ainsi, le plus souvent avec l’aide du fabricant, les informaticiens des entreprises et institutions ayant fait l’acquisition d’ordinateur, écrivaient les logiciels et programmes dont ils avaient besoin. “Dans la pratique, les logiciels étaient ainsi « développés de manière coopérative par le constructeur de matériel dominant et par ses utilisateurs techniquement compétents »”5.

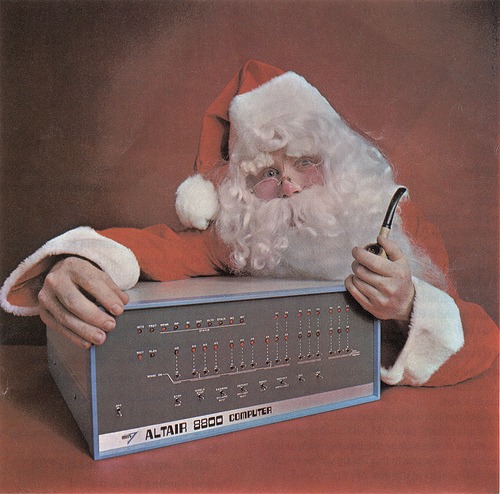

L’arrivée de la micro-informatique au début des années 70 entraîna une baisse vertigineuse du ticket d’entrée pour les utilisateurs souhaitant faire l’acquisition de matériel. Micral, Altair 8800, IBM 5100, Apple II, Commodore 64, Amiga, … autant de machines qui ont provoqué le bouleversement d’un secteur qui était resté longtemps sous l’hégémonie d’IBM, qui, malgré ses tentatives, perdra rapidement son leadership.

L’arrivée de la micro-informatique au début des années 70 entraîna une baisse vertigineuse du ticket d’entrée pour les utilisateurs souhaitant faire l’acquisition de matériel. Micral, Altair 8800, IBM 5100, Apple II, Commodore 64, Amiga, … autant de machines qui ont provoqué le bouleversement d’un secteur qui était resté longtemps sous l’hégémonie d’IBM, qui, malgré ses tentatives, perdra rapidement son leadership.

Lentement mais sûrement, un marché de la micro-informatique se créa, “si bien qu’au milieu des années 1980 le marché de l’informatique avait complètement changé de nature : 200 000 micro-ordinateurs avaient été vendus aux États-Unis en 1980, 10 millions en 1985”6. Cette massification entraîna de profonds changement dans les pratiques des professionnels de l’informatique. Alors que le monde du développement, à l’image du monde universitaire, fonctionnait sur une incrémentations du travail des pairs (on s’est toujours basé sur le travail des autres pour pouvoir améliorer des techniques et produire de nouvelles choses), le marché émergeant du logiciel entraîna une fermeture du code : clauses de confidentialité, dépôt de brevets et contrats d’exclusivité firent leur apparition, provocant la fermeture du code, chaque entreprise souhaitant ainsi cacher “ses recettes de cuisines” et tenter de garder une avance sur la concurrence.

Le code c’est quoi ?

A l’automne 1833, Charles Babbage, célèbre mathématicien anglais, reçoit le gratin de la communauté scientifique et intellectuelle de Londres. Nerveux il présente ce soir-là à ses invités le projet de sa vie : “la Machine analytique, un calculateur de plus de 2000 cylindres d’acier, destiné à résoudre n’importe quelle opération mathématique et à « éradiquer l’erreur humaine ». Bref, l’ancêtre de l’ordinateur”7. Dans l’auditoire Ada Byron, la fille du célèbre poète Lord Byron, chef de file des romantiques anglais. Et là, entre Ada et la Machine, c’est le coup de foudre.

“En octobre 1842, paraît en français, dans un journal suisse, une description de la machine analytique de Babbage réalisée par le mathématicien italien Federico Luigi, comte de Menabrea (1809-1896). Charles Wheatstone propose à Ada (devenue Lovelace), qui a un bon niveau de français, de traduire ce mémoire pour le journal Scientific Memoirs spécialisé dans les articles scientifiques étrangers.

Elle passa neuf mois, entre 1842 et 1843, sous la supervision de Wheatstone, sur cette traduction. Babbage lui-même n’intervint que très peu, étant malade pendant cette même période, et la traduction lui fut présentée au début de l’année 1843 un peu comme un « fait accompli ». Il demanda alors à Ada pourquoi elle n’avait pas fait elle-même un mémoire présentant la machine analytique, ce à quoi elle répondit que l’idée ne lui était pas venue à l’esprit. Babbage proposa alors à Ada d’augmenter la traduction avec des notes développant et commentant certains aspects du mémoire, idée immédiatement adoptée avec enthousiasme.

S’ensuivit une période de travail frénétique sur ces notes, en collaboration étroite avec Charles Babbage qui annotait les brouillons, corrigeait les incompréhensions, tout en encourageant et félicitant Ada de son travail. Elle ajouta à cet article sept notes, labellisées de A à G, représentant près de trois fois le volume de texte de l’article original”8.

“Là où Babbage et les autres scientifiques n’avaient vu que la possibilité d’opérations algébriques, même ultra-complexes, elle entrevoit ce qui deviendra la programmation : elle comprend qu’ils viennent de mettre au point un langage permettant de communiquer avec la machine. Le génie d’Ada, c’est d’avoir saisi que « la Machine analytique n’est pas seulement une machine à calculer. En permettant de combiner des symboles à l’infini, elle établit un lien entre des opérations concrètes et des procédés mentaux d’abstraction ». Bien plus que des additions, elle permettra « d’écrire, d’écouter de la musique », note Ada qui a l’intuition des applications illimitées de l’ordinateur moderne. Babbage est stupéfait : « Je n’avais pas réalisé les potentialités de cette machine », lui avoue-t-il. Pourtant elle contient déjà en germe l’ADN de l’ordinateur : pour la première fois sur une machine, le centre de commande (le processeur) est séparé de la partie où sont stockés les résultats (la mémoire)”9.

“La note G mentionne un véritable algorithme très détaillé pour calculer les nombres de Bernoulli avec la machine. Ce programme est souvent considéré comme le premier véritable programme informatique au monde, car les algorithmes décrits jusque-là n’étaient pas écrits avec un formalisme, un langage, destinés à être exécuté sur une machine”10.

“Quelques mois plus tard, elle conçoit aussi un système de cartes perforées, emprunté aux métiers à tisser qui permettent de « programmer » la machine. Leur usage perdurera jusqu’à l’invention de la disquette dans les années 1960”11.

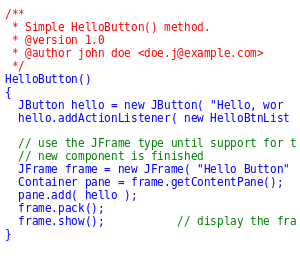

On retrouve dans ce récit ce qui fait (le plus souvent) les caractéristiques du code informatique : un texte écrit avec une grammaire et une syntaxe particulière faisant la part belle aux algorithmes, qui, pour être compris par la machine, doit être interprété (compilé) de façon binaire (des 0 et des 1) afin d’être interprété par le processeur de la machine. Le programme, une fois compilé, n’est plus, pour simplifier, intelligible par l’Homme.

On retrouve dans ce récit ce qui fait (le plus souvent) les caractéristiques du code informatique : un texte écrit avec une grammaire et une syntaxe particulière faisant la part belle aux algorithmes, qui, pour être compris par la machine, doit être interprété (compilé) de façon binaire (des 0 et des 1) afin d’être interprété par le processeur de la machine. Le programme, une fois compilé, n’est plus, pour simplifier, intelligible par l’Homme.

“Un langage de programmation est un langage informatique, permettant à un être humain d’écrire un code source qui sera analysé par une machine, généralement un ordinateur. Le code source subit ensuite une transformation ou une évaluation dans une forme exploitable par la machine, ce qui permet d’obtenir un programme. Les langages permettent souvent de faire abstraction des mécanismes de bas niveau de la machine, de sorte que le code source représentant une solution puisse être écrit et compris par un être humain”12.

“L’analogie du code source et de la recette de cuisine est souvent employées dans une volonté de vulgarisation. Une recette est une liste organisée d’ingrédients dont les quantités et les fonctions sont définies. Le but est d’obtenir le résultat voulu par le cuisinier, selon une technique et un enchaînement d’opérations déterminées. Ainsi le code source peut être apparenté à une recette de cuisine.

Ainsi, une personne dégustant un plat est en mesure de deviner les ingrédients qui le composent et d’imaginer comment le réaliser. Néanmoins, pour un plat très raffiné et subtil (comme pourrait l’être un programme), il est fort probable qu’elle ignore le mode opératoire du cuisinier. Pour le connaître, une recette détaillée serait nécessaire (pour un programme, la recette peut compter plusieurs millions de lignes de code). La solution alternative à cela serait d’acheter des plats préparés, c’est un peu ce que l’on fait lorsqu’on achète des logiciels”13.

Les hackers

C’est dans cette période de mutation que va apparaître un personnage emblématique du logiciel libre:Richard Stallman.

C’est dans les années 60 qu’est né au sein du MIT (Massachusetts Institute of Technology), célèbre laboratoire de recherche, “l’esprit hacker”. “Dès la naissance du mouvement et jusqu’à aujourd’hui, il existe une véritable éthique du hacking. Le premier impératif qui préside à cet esprit, c’est l’aspect « bidouille » et « Do it yourself ». Pour maîtriser vraiment une machine, il faut savoir comment elle fonctionne et donc ne pas hésiter à l’ouvrir, la démonter, l’observer, l’améliorer, la remonter… Et surtout partager les résultats de ses observations”14.

Aujourd’hui le terme de hacker est bien trop souvent amalgamé avec la thématique de la cybercriminalité, alors que comme l’écrit Eric Raymond « les hackers construisent des choses, les crackers les cassent »15.

“Un hacker, stricto sensu, est une personne qui fait un usage créatif des techniques pour qu’elles répondent à son besoin, en les détournant de leur finalité initiale. Il n’y a aucune notion d’illégalité dans le terme. On peut faire le parallèle avec un couteau : sa fonction est de trancher. La viande ou la gorge de votre voisin. Mais en lui-même, il n’est ni bon, ni mauvais”16.

“Pour un hacker, une porte fermée est une insulte, et une porte verrouillée un outrage. […] Quand un hacker avait besoin de quelque chose pour l’aider à créer, explorer ou réparer, il ne s’embêtait pas avec des concepts aussi ridicules que la propriété intellectuelle. […] Le passe-partout était plus qu’un outil pour accéder ses fins : c’était un symbole de l’amour des hackers pour le libre accès. […] Les verrous symbolisaient le pouvoir de la bureaucratie, un pouvoir qui serait finalement utilisé pour empêcher la mise en oeuvre de l’Ethique Hacker. Les bureaucraties étaient toujours menacées par les gens qui voulaient savoir comment les choses marchaient. Les bureaucrates savaient que leur survie dépendait du maintien dans l’ignorance des gens, en utilisant des moyens artificiels comme les verrous pour les garder sous contrôle”17.

Ainsi règne au MIT “l’éthique hacker”, état d’esprit qui entourera Richard Stallman dès sont entrée dans le prestigieux laboratoire. Le free software (logiciel libre) émerge au moment où la naissance de l’industrie du logiciel met à mal non seulement le partage et la collaboration entre informaticiens, mais aussi la capacité de ceux-ci à déterminer par eux-mêmes le contenu et les formes d’exercice de leur activité. Cette revendication d’autonomie dans le travail a été abordée par le philosophe finlandais Pekka Himanen comme constitutive d’une « éthique hacker », en rupture avec l’éthique protestante décrite par Max Weber. Les pratiques des hackers incarneraient ainsi un rapport au travail fondé sur la passion et l’intérêt personnel, non sur le devoir moral et l’intérêt financier. Le travail n’y serait pas posé comme légitime en soi indépendamment de son contenu, ni considéré comme simple moyen d’assurer sa subsistance ou sa richesse. L’important serait la satisfaction personnelle éprouvée dans la réalisation d’une tâche vécue comme intrinsèquement intéressante et gratifiante. Le travail s’intégrerait ainsi à une dynamique générale de réalisation de soi, en vertu d’une réduction des formes de subordination hiérarchique, et grâce à l’impossibilité de « clôturer » les fruits de l’activité productive : les logiciels”18.

Entre humour potache, liberté, curiosité, partage, recherche de l’excellence et plaisir du travail bien fait, Stallman s’installera dans une dynamique mourante.

L’imprimante Xerox

L’histoire de l’imprimante Xerox est pour moi la genèse de l’avènement du logiciel libre. Elle illustre à la fois le déclin de la culture hacker au crépuscule des années 1970 et la prise de conscience d’un monde en mutation. Elle prend place au MIT en 1980, après la réception par le AI Lab d’une nouvelle imprimante.

“Une fois, j’ai vu ce que c’est d’utiliser un programme dont on ne connaît pas le code source. Ça s’est passé quand Xerox a donné au MIT une imprimante laser. C’était […] la première génération des imprimantes laser. […] C’était vraiment bien, mais pas tout à fait fiable. Parfois, plusieurs fois par heure, elle se bloquait. […] Notre ancienne imprimante avait le même problème, mais l’ancienne était contrôlée par du logiciel libre, donc nous possédions le code source pour ce programme, et nous avions pu ajouter des fonctionnalités spéciales pour nous débrouiller avec ces problèmes. Avec la nouvelle imprimante, nous n’avons pas pu le faire car Xerox ne nous avait pas donné le code source du programme. Nous ne pouvions pas faire de changements dans le programme. Nous étions capables d’écrire ces fonctions mais nous étions bloqués volontairement par Xerox, nous étions prisonniers d’un logiciel qui a mal fonctionné pendant plusieurs années. […] C’était dégueulasse”19.

“La suite est également instructive. Richard Stallman apprit bientôt qu’un chercheur de l’université Carnegie Mellon possédait le code source de l’imprimante. Il se déplaça pour lui en demander copie en personne, en insistant sur la tradition universitaire du partage des connaissances. Son collègue refusa, au motif qu’il était engagé contractuellement auprès de Xerox par une clause de confidentialité.

“La suite est également instructive. Richard Stallman apprit bientôt qu’un chercheur de l’université Carnegie Mellon possédait le code source de l’imprimante. Il se déplaça pour lui en demander copie en personne, en insistant sur la tradition universitaire du partage des connaissances. Son collègue refusa, au motif qu’il était engagé contractuellement auprès de Xerox par une clause de confidentialité.

Les changements affectant l’économie du logiciel n’avaient donc pas tardé à avoir des répercussions sur les pratiques des chercheurs en informatique. En quelques années, le partage du code source était devenu la marque d’une nostalgie et d’un immobilisme mal venus. Au sein du AI Lab, ces évolutions furent extrêmement rapides. Les anciens hackers quittèrent l’université les uns après les autres, afin d’intégrer les entreprises nouvellement créées, où leurs compétences étaient fort bien rétribuées. Ils durent pour cela accepter de signer des clauses de confidentialité et de se soumettre aux impératifs du secret commercial. La communauté de hackers du MIT éclata donc en quelques années seulement, au plus grand désarroi de Richard Stallman. Alors qu’une page de l’informatique s’était tournée, ce dernier était devenu, selon ses propres termes, « le dernier survivant d’une culture morte ». La tristesse et la colère passées, il décida cependant que tout n’était pas perdu, et qu’il lui fallait créer une nouvelle communauté à même de faire perdurer la culture hacker”20.

La naissance du logiciel libre

On peut définir comme acte fondateur de l’épopée du logiciel le message laissé par Stallman le 27 septembre 1983 sur un groupe de discussion Usenet :

“Dès le Thanksgiving prochain, je commencerai à écrire un système logiciel complet, compatible Unix (un système d’exploitation propriétaire fortement répandu), appelé GNU (pour GNU n’est pas Unix), et à le distribuer librement à tous ceux qui souhaitent l’utiliser. Je fais appel à toute contribution en temps, en argent, en programmes et en matériel pour faire avancer ce projet”21.

De cette annonce jailliront 3 éléments fondateurs qui permettront de structurer le mouvement :

De cette annonce jailliront 3 éléments fondateurs qui permettront de structurer le mouvement :

- Le projet GNU. Il vise à créer un système d’exploitation libre. Le projet débute par le développement de GNU emacs, un éditeur de texte.

- La licence publique générale GNU (GPL) qui utilise le droit d’auteur pour garantir la pérennité des libertés accordées aux utilisateurs (et donc interdire la possibilité qu’une évolution ne soit plus libre). « GNU n’appartient pas au domaine public, écrit encore Richard Stallmann. Tout le monde aura le droit de modifier et redistribuer GNU, mais aucun distributeur ne pourra restreindre ces futures redistributions. C’est-à-dire que des modifications propriétaires seront interdites. Je veux être sûr que toutes les versions de GNU restent libres. […] L’acte fondamental d’une amitié entre des programmeurs est le partage des programmes ; les arrangements commerciaux conclus de nos jours interdisent aux programmeurs de considérer les autres programmeurs comme des amis»22. L’idée du libre tranche avec la pratique de la mise dans le domaine public des “biens immatériels”. En effet cette pratique permet à une entité de récupérer un bien, de se l’approprier et d’en créer un dérivé/une copie dont il privatisera l’usage. La GPL garantit donc que tout “bien” diffusé avec cette licence le reste, même ses dérivés. Cela n’empêche en rien cependant de les vendre. Par exemple, le livre “L’utopie du logiciel libre” de S.Broca peut être acheté en librairie, mais peut être également téléchargé gratuitement.

- Le manifeste GNU. Ce document expose les buts et les principes du projet, tout en répondant aux objections les plus courantes rencontrées par Stallman dans les premières années du projet.

- La Free Software Foundation. “GNU commençait alors à susciter un intérêt un peu plus large, et Richard Stallman décida bientôt de créer une fondation afin de mieux gérer divers aspects pratiques, notamment le financement et la distribution des logiciels. Il s’entoura pour ce faire de quelques amis hackers et la Free Software Foundation (FSF) vit le jour le 4 octobre 1985, financée essentiellement par les dons de particuliers et la vente des logiciels GNU. La création de la FSF entérina l’usage du terme « free software », que Stallman avait forgé peu auparavant. En février 1986, la fondation publia dans son bulletin la première définition formelle du logiciel libre. Régulièrement précisée et complétée par la suite, elle aboutit peu à peu à la formalisation des quatre libertés du logiciel libre : utilisation, modification, copie et redistribution”23.

De Wiener à Stallman

De Wiener à Stallman

“Le logiciel libre hérite d’une histoire, qui est celle des pratiques de programmation développées dans le monde universitaire depuis les débuts de l’informatique, mais aussi celle des espoirs de transformation sociale associés aux outils de traitement de l’information depuis la cybernétique. Largement associée à l’œuvre et à la personnalité du mathématicien Norbert Wiener, la cybernétique est ce que l’on pourrait appeler, faute de mieux, un « mouvement intellectuel ». Elle émerge de la tentative de fédérer autour d’un certain nombre de concepts (information, communication, feedback) des scientifiques venus de disciplines diverses”24.

“Il est […] impossible de parler du Libre sans évoquer la croyance dans les bénéfices sociaux engendrés par la libre circulation de l’information. Cette conviction, les libristes ne l’ont pas inventée. Elle remonte au moins à la première cybernétique et aux écrits de Norbert Wiener dans l’immédiat après-guerre. Le mathématicien du MIT estimait en effet que l’information était la clé de compréhension du monde et sa circulation la condition du progrès humain. Il s’opposait pour cette raison à sa marchandisation, susceptible de ralentir sa transmission et de diminuer son utilité sociale. Cette croyance « wienerienne » dans les bienfaits de la circulation de l’information est au fondement de l’engagement pour les logiciels libres, et plus largement de la lutte contre l’extension de la propriété intellectuelle.

Recherche d’autonomie dans le travail, promotion d’un rapport actif aux technologies et défense de la circulation de l’information, constituent le coeur de l’ethos (l’esprit et l’éthique en quelque sorte) des libristes. Ces valeurs se sont incarnées, construites et affermies dans un va-et-vient constant avec des pratiques : écrire du code, rédiger des licences, organiser le travail collaboratif, militer contre des textes législatifs. La signification culturelle et politique du Libre excède toutefois les pratiques propres au milieu hacker. D’une part, les valeurs en jeu sont le fruit d’histoires techniques et sociales bien plus larges. De surcroît, il est désormais évident que l’ethos des libristes possède un pouvoir d’attraction qui s’étend hors du cercle des passionnés d’informatique”25.

Dans Le Manifeste GNU, Richard Stallman rappelle que la reconnaissance du mérite c’est également celle du démérite : « Si quelque chose mérite une récompense, c’est bien la contribution sociale. La créativité peut être une contribution sociale, mais seulement tant que la société est libre de profiter des résultats. Si les programmeurs méritent d’être récompensés pour la création de logiciels innovants, de même, ils méritent d’être punis s’ils limitent l’utilisation de leurs programmes »26.

“Malgré la convergence évidente de leurs discours, Richard Stallman ne fait jamais référence à Wiener. Il affirme ne l’avoir pas lu, reconnaissant tout juste qu’il « a pu être une influence indirecte par l’intermédiaire d’autres personnes du AI Lab, quand [il] y [était] ». La filiation entre la cybernétique et le Libre est donc peu évidente pour les libristes eux-mêmes, alors que leur défense de la circulation de l’information devrait rendre ce lien patent”27.

“Au sein du Libre, l’adhésion à la libre circulation de l’information comme valeur se construit donc moins par des voies théoriques – à travers la lecture de Wiener ou d’autres – qu’elle ne découle de la pratique. Dans leur activité de programmation, les hackers découvrent qu’aussi savants et compétents soient-ils, ils ont sans cesse besoin d’avoir accès au travail de leurs pairs pour résoudre les problèmes techniques qui les occupent. Souvent, les droits de propriété intellectuelle (DPI) leur apparaissent ainsi comme des obstacles qui les ralentissent dans leur travail. Cet intérêt pratique pour les problèmes juridiques a été renforcé par la multiplication des licences libres, dans le sillage de la General Public License”28.

L’utopie du logiciel Libre

Vous voulez savoir pourquoi le système GNU ne domine pas le monde et comment son fils spirituel, Linux, a gagné les coeurs et les esprits (et les serveurs) ? Vous voulez approfondir le débat philosophico-sémentique entre free software et open source ? Vous souhaitez explorer les grandes formes d’organisation des communautés libres ? Vous voulez comprendre les motivations des libristes et des grands acteurs de l’écosystème du libre ? Vous avez envie de comprendre pourquoi et comment les libristes ont pénétré la sphère politique ?

Vous voulez savoir pourquoi le système GNU ne domine pas le monde et comment son fils spirituel, Linux, a gagné les coeurs et les esprits (et les serveurs) ? Vous voulez approfondir le débat philosophico-sémentique entre free software et open source ? Vous souhaitez explorer les grandes formes d’organisation des communautés libres ? Vous voulez comprendre les motivations des libristes et des grands acteurs de l’écosystème du libre ? Vous avez envie de comprendre pourquoi et comment les libristes ont pénétré la sphère politique ?

Lisez L’utopie du logiciel libre de Sébastien Broca !

- Le golem et la cybernétique http://lesenjeux.u-grenoble3.fr/2007-meotic/Faucheux/home.html ↩

- Isabelle Collet – L’informatique a-t-elle un sexe ? : Hackers, mythes et réalités – http://goo.gl/EIPLvC ↩

- Le golem et la cybernétique http://lesenjeux.u-grenoble3.fr/2007-meotic/Faucheux/home.html ↩

- L’utopie du logiciel libre – S.Broca p.40 ↩

- L’utopie du logiciel libre – S.Broca p.39 ↩

- L’utopie du logiciel libre – S.Broca p.42 ↩

- Carole Isoux – Stylist magazine n°64 – p. 48 – http://www.stylist.fr/flipbook/f064/Stylist_064.pdf ↩

- http://fr.wikipedia.org/wiki/Ada_Lovelace ↩

- Carole Isoux – Stylist magazine n°64 – p. 48 – http://www.stylist.fr/flipbook/f064/Stylist_064.pdf ↩

- http://fr.wikipedia.org/wiki/Ada_Lovelace ↩

- Carole Isoux – Stylist magazine n°64 – p. 48 – http://www.stylist.fr/flipbook/f064/Stylist_064.pdf ↩

- Langage de programmation http://fr.academic.ru/dic.nsf/frwiki/969807 ↩

- Code source sur wikipedia http://fr.wikipedia.org/wiki/Code_source ↩

- Les hackers ou la culture du libre – http://www.bpi.fr/fr/les_dossiers/culture_numerique/les_hackers.html ↩

- Comment devenir un hacker? http://alad1.tripod.com/hacker-howto-fr.htm ↩

- Sabine Blanc – Ophelia Noor – HACKERS:BÂTISSEURS DEPUIS 1959 – owni éditions ↩

- Source Steven Levy, Heroes of the computer revolution ↩

- L’utopie du logiciel libre – S.Broca p.24 ↩

- Richard Stallman – Conférence donnée à l’Université Paris 8 à l’invitation de l’April – 10 novembre 1998, en ligne : http://linux-france.mirrors.skynet.be/article/these/conf/stallman_199811.html ↩

- L’utopie du logiciel libre – S.Broca p.49 ↩

- Richard Stallman, « Initial GNU Announcement », 27 septembre 1983, en ligne : http://www.gnu.org/gnu/initial-announcement.fr.htm ↩

- http://blog.tcrouzet.com/2010/11/08/richard-stallman/ ↩

- L’utopie du logiciel libre – S.Broca p.53 ↩

- L’utopie du logiciel libre – S.Broca p.169 ↩

- L’utopie du logiciel libre – S.Broca p.26 ↩

- Le libre et la gratuité ↩

- L’utopie du logiciel libre – S.Broca p.172 ↩

- L’utopie du logiciel libre – S.Broca p.173 ↩

Laisser un commentaire